El Éxodo de LastPass: Por Qué los Profesionales de Seguridad Abandonan los Gestores de Contraseñas de EE.UU.

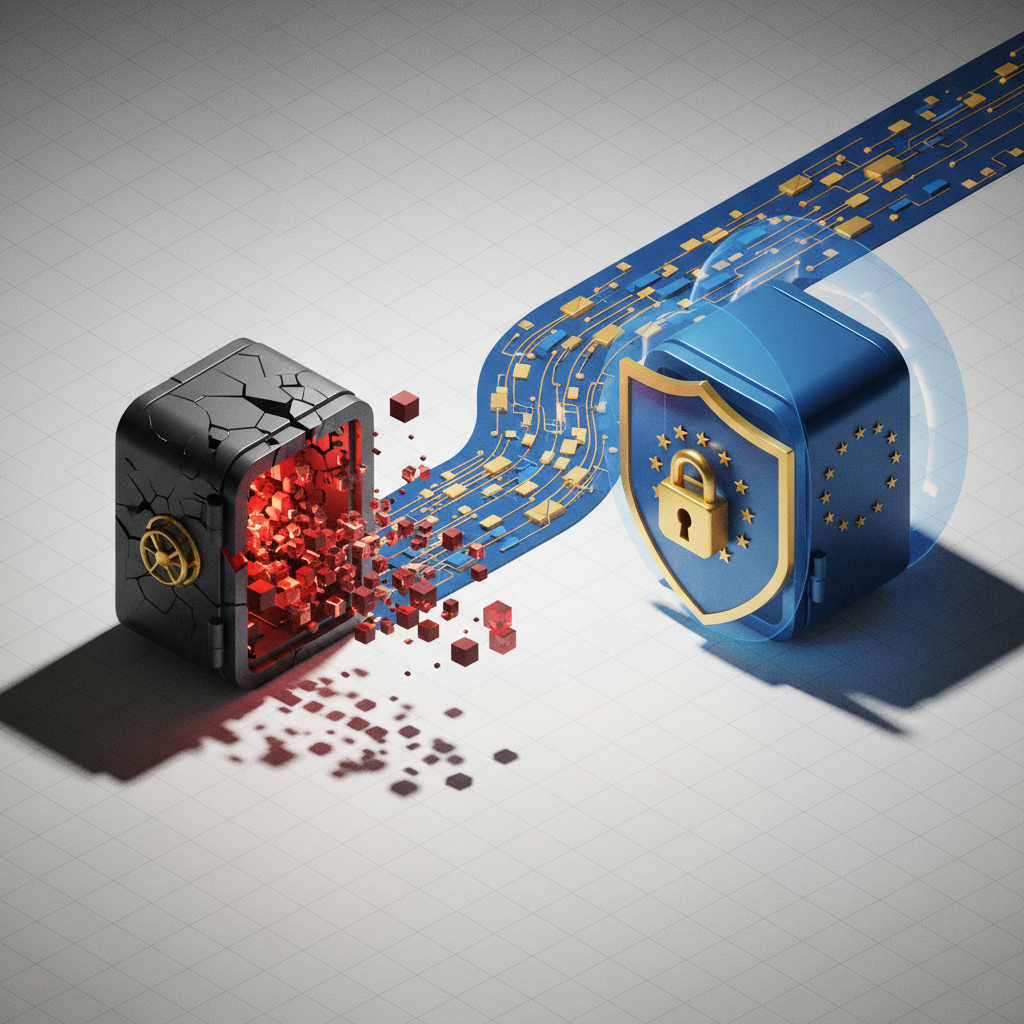

La brecha de LastPass en 2022 expuso 25 millones de bóvedas cifradas -y reveló un problema más profundo. Aquí está por qué los usuarios europeos están cambiando a gestores de contraseñas basados en la UE, y cómo migrar sin perder nada.

Cifrado zero-knowledge, alias de email, tier gratuito generoso

Probar Proton Pass →Código completamente auditable, opción self-host, licencia AGPLv3

Probar Padloc →En diciembre de 2022, LastPass envió un email que los profesionales de seguridad habían temido durante años.

Los atacantes habían violado sus sistemas. No solo una vez -dos veces. Habían robado código fuente, información técnica propietaria, y lo más crítico: bóvedas de contraseñas cifradas de toda su base de usuarios.

Veinticinco millones de personas despertaron para descubrir que los datos más sensibles que poseían -cada contraseña, cada credencial, cada nota segura -estaban ahora en manos de criminales.

La brecha que sigue atacando: Dos años después, los investigadores de seguridad siguen rastreando robos de criptomonedas vinculados a los datos de bóvedas de LastPass. Las contraseñas maestras débiles están siendo descifradas por fuerza bruta diariamente. Las frases semilla están siendo extraídas. El daño continúa.

Esta no es una historia sobre el fallo de seguridad de una empresa. Es una historia sobre los riesgos fundamentales de confiar tus datos más críticos a servicios basados en EE.UU. -y por qué un número creciente de europeos conscientes de la seguridad están haciendo el cambio.

Qué Pasó Realmente

La brecha de LastPass se desarrolló en dos etapas, cada una peor que la anterior.

📅 Cronología de la Brecha de LastPass

| Fecha | Evento | Severidad |

|---|---|---|

| Ago 2022 | Laptop de desarrollador comprometida, código fuente robado | 🟡 Media |

| Ago 2022 | LastPass: “No se accedió a datos de clientes” | - |

| Nov 2022 | Ingeniero DevOps atacado con keylogger | 🔴 Crítica |

| Nov 2022 | Acceso a almacenamiento en la nube, bóvedas robadas | 🔴 Crítica |

| Dic 2022 | LastPass revela: 25M bóvedas comprometidas | 🔴 Crítica |

| 2023-2024 | En curso: Robos de crypto vinculados a la brecha | 🔴 Activo |

| 2025-2026 | Aún en curso: Contraseñas débiles siendo descifradas | 🔴 Activo |

Qué Fue Robado

| Tipo de Dato | ¿Cifrado? | Nivel de Riesgo |

|---|---|---|

| 🔐 Bóvedas de contraseñas | ✅ Sí | 🔴 Crítico (puede ser forzado) |

| 📧 Direcciones de email | ❌ No | 🟠 Alto (objetivos de phishing) |

| 🌐 URLs de sitios web | ❌ No | 🟠 Alto (revela qué usas) |

| 💳 Info de facturación | ❌ No | 🟡 Medio |

| 📱 Seeds de MFA | ✅ Sí | 🔴 Crítico |

| 📝 Notas seguras | ✅ Sí | 🔴 Crítico |

Tu bóveda no estaba solo “cifrada en la nube”. Todo el blob cifrado fue robado. Los atacantes pueden descifrarlo offline -para siempre -usando hardware cada vez más potente.

El Daño Continuo

Esto es lo que hace que esta brecha sea únicamente peligrosa: los datos robados no expiran.

Aún pasando en 2026:

- 💰 35M$+ en crypto robado (documentado por ZachXBT)

- 🔓 Contraseñas maestras débiles siendo forzadas diariamente

- 📈 Hardware de ataque volviéndose más barato y rápido

- ⏳ Tu bóveda de 2022 sigue siendo atacada

Las brechas de datos tradicionales exponen información que puede cambiarse -las tarjetas de crédito pueden reemitirse, las contraseñas pueden resetearse. Pero una bóveda de contraseñas de 2022 contiene:

| Tipo de Dato | ¿Puedes Cambiarlo? | Riesgo |

|---|---|---|

| Frases semilla de crypto | ❌ No | 💀 Pérdida total si se descifra |

| Preguntas de seguridad | ⚠️ Raramente se hace | Riesgo a largo plazo |

| Credenciales bancarias | ✅ Sí, pero ¿lo hiciste? | Riesgo continuo |

| Contraseñas históricas | ⚠️ A menudo reutilizadas | Credential stuffing |

Por Qué Esto Sigue Pasando en Empresas de EE.UU.

LastPass no es únicamente incompetente. Son solo el ejemplo más visible de un problema sistémico.

El Modelo de Crecimiento-Antes-Que-Seguridad

Las empresas tech de EE.UU. operan bajo presión de VC que prioriza el crecimiento sobre todo. La seguridad es un centro de costos. Las funciones se lanzan rápido. La deuda de infraestructura se acumula.

LastPass fue adquirida por LogMeIn en 2015, luego escindida en 2021. Cada transición trajo recortes de costos. Su equipo de seguridad se redujo mientras su base de usuarios crecía.

El Entorno Legal

Las empresas de EE.UU. enfrentan un panorama legal diferente al de sus contrapartes europeas:

| Aspecto | Empresas EE.UU. | Empresas UE |

|---|---|---|

| Multas por protección de datos | Relativamente raras, a menudo negociables | RGPD: hasta 4% de ingresos globales |

| Notificación de brecha | Varía por estado, a menudo retrasada | 72 horas, obligatoria |

| Inversión en seguridad | Opcional para accionistas | Requerida regulatoriamente |

| Derechos de usuario | Limitados, dependientes de plataforma | Garantizados por RGPD |

El Problema del Objetivo

Los gestores de contraseñas de EE.UU. son objetivos de alto valor. ¿Por qué?

- Concentración de mercado: LastPass, 1Password y Dashlane tienen ~70% del mercado de EE.UU.

- Arquitectura centralizada: Una brecha expone millones

- Jurisdicción de EE.UU.: El acceso a datos de usuarios de EE.UU. es valioso para múltiples actores de amenazas

- De habla inglesa: Más fácil de navegar para atacantes internacionales

La verdad incómoda: Si usas un gestor de contraseñas de EE.UU., estás apostando a que una empresa optimizada para crecimiento puede defender indefinidamente contra atacantes de estados-nación, sindicatos criminales y amenazas internas. Esa es una apuesta perdedora.

La Pregunta de 1Password

“Pero uso 1Password, no LastPass. Son más seguros, ¿verdad?”

1Password tiene un mejor historial de seguridad. Su sistema de Clave Secreta añade protección más allá de la contraseña maestra. No han tenido una brecha catastrófica.

Pero considera:

Sigue Siendo de EE.UU.

1Password tiene sede en Canadá pero opera infraestructura significativa en EE.UU. Más importante, están sujetos a solicitudes legales de EE.UU. a través de sus operaciones americanas:

- El CLOUD Act aplica a los datos que controlan

- El gobierno de EE.UU. puede emitir National Security Letters

- La vigilancia FISA 702 afecta a usuarios no estadounidenses

El Único Punto de Fallo

Todo gestor de contraseñas centralizado comparte la misma vulnerabilidad fundamental: son un objetivo único de alto valor.

Si eres un actor de estado-nación o empresa criminal bien financiada, ¿qué preferirías atacar?

- A: Millones de archivos cifrados individuales dispersos por internet

- B: Una empresa con 15 millones de usuarios, todas las contraseñas en un lugar

Las matemáticas no son complicadas.

Las mejores prácticas de seguridad de 1Password reducen tu riesgo comparado con LastPass. No eliminan los problemas fundamentales de arquitectura y jurisdicción que hacen que los gestores de contraseñas de EE.UU. sean riesgosos para usuarios conscientes de la seguridad.

El Panorama de Alternativas Europeas

Los gestores de contraseñas europeos operan en un entorno diferente. Leyes de privacidad más estrictas, menos presión de VC y diferencias culturales en torno a la protección de datos crean productos realmente diferentes.

Tabla de Comparación Maestra

| Función | 🇨🇭 Proton Pass | 🇱🇹 NordPass | 🇩🇪 Padloc | 🇱🇺 Passbolt |

|---|---|---|---|---|

| País | Suiza | Lituania | Alemania | Luxemburgo |

| Fundado | 2023 | 2019 | 2016 | 2016 |

| Tier Gratuito | ✅ Ilimitado | ⚠️ 1 dispositivo | ✅ 50 items | ✅ Self-host |

| Precio/Año | 24€ | 22€ | 35€ | 49€ |

| Cifrado | AES-256 | XChaCha20 | AES-256 | OpenPGP |

| Open Source | ✅ Sí | ❌ No | ✅ Sí | ✅ Sí |

| Self-Host | ❌ No | ❌ No | ✅ Sí | ✅ Sí |

| Soporte 2FA | ✅ TOTP | ✅ TOTP | ✅ TOTP | ✅ TOTP/U2F |

| Alias de Email | ✅ Sí | ❌ No | ❌ No | ❌ No |

| Monitor de Brechas | ✅ Sí | ✅ Sí | ❌ No | ❌ No |

| Funciones de Equipo | ⚠️ Básicas | ✅ Sí | ✅ Sí | ✅ Avanzadas |

| Apps Móviles | ✅ iOS/Android | ✅ iOS/Android | ✅ iOS/Android | ⚠️ Limitadas |

| Ext. Navegador | ✅ Todos principales | ✅ Todos principales | ✅ Todos principales | ✅ Firefox/Chrome |

| Estado de Auditoría | ✅ Auditado | ✅ Auditado | ✅ Código abierto | ✅ Auditado |

| Mejor Para | Privacy-first | Mejor UX | Self-hosters | Equipos dev |

🇨🇭 Proton Pass - El Campeón de la Privacidad

Por qué gana: Proton construyó su reputación con ProtonMail en el CERN. Proton Pass extiende esa filosofía -literalmente no pueden leer tus contraseñas, incluso si son obligados por ley.

Función Asesina: Alias de email hide-my-email. Cada sitio recibe una dirección de reenvío única. Cuando (no si) un sitio es vulnerado, sabes exactamente quién filtró.

| Ventajas | Desventajas |

|---|---|

| ✅ Jurisdicción suiza (estándar oro) | ⚠️ Más nuevo que competidores |

| ✅ Tier gratuito generoso | ⚠️ Funciones avanzadas en desarrollo |

| ✅ Sistema de alias de email | ⚠️ Mejor con ecosistema Proton |

| ✅ Open source, auditado |

→ Probar Proton Pass (tier gratuito disponible)

🇱🇹 NordPass - El Rey de la UX

Por qué gana: Del equipo de NordVPN. Lo que pienses de su marketing, construyen software de consumo que la gente realmente disfruta usar.

Función Asesina: Escáner de brechas de datos que realmente funciona. Comprueba tus contraseñas contra bases de datos de brechas conocidas y te recuerda (útilmente) cambiar las comprometidas.

| Ventajas | Desventajas |

|---|---|

| ✅ UX de primera clase | ⚠️ No es open source |

| ✅ Cifrado moderno XChaCha20 | ⚠️ Tier gratuito muy limitado |

| ✅ Monitoreo de brechas integrado | ⚠️ Marca heavy en marketing |

| ✅ Ofertas frecuentes (a menudo 50% descuento) |

→ Probar NordPass (a menudo 50% descuento)

🇩🇪 Padloc - El Purista del Open Source

Por qué gana: Ingeniería alemana. Cada línea de código es auditable. Self-hostea si quieres control completo.

Función Asesina: Self-hosting verdadero. Ejecútalo en tu propio servidor, audita cada línea, no confíes en nadie más que en ti mismo.

| Ventajas | Desventajas |

|---|---|

| ✅ Completamente open source | ⚠️ Equipo más pequeño |

| ✅ Opción de self-hosting | ⚠️ UX funcional, no hermosa |

| ✅ Codebase limpio y auditable | ⚠️ Menos integraciones |

| ✅ Jurisdicción alemana estricta con RGPD |

→ Probar Padloc (tier gratuito disponible)

🇱🇺 Passbolt - La Fortaleza de Equipo

Por qué gana: Esto no es un producto de consumo. Es cómo los criptógrafos piensan que debería funcionar el compartir credenciales -cifrado PGP con pares de llaves por usuario.

Función Asesina: Acceso basado en roles con aplicación criptográfica. Comparte claves API con tu equipo sin exponerlas nunca en texto plano.

| Ventajas | Desventajas |

|---|---|

| ✅ Seguridad de grado empresarial | ⚠️ Curva de aprendizaje empinada |

| ✅ Basado en PGP (estándar oro) | ⚠️ No para usuarios casuales |

| ✅ Logs de auditoría & RBAC | ⚠️ Experiencia móvil limitada |

| ✅ Self-host gratis |

¿Para quién es esto? Si compartes claves AWS, credenciales de bases de datos o secretos de producción con un equipo - Passbolt es la respuesta correcta. Para uso personal, mira en otro lado.

→ Probar Passbolt (self-hosted gratis)

¿Cuál Deberías Elegir?

| Tu Situación | Mejor Opción | Por Qué |

|---|---|---|

| 🏠 Uso personal, enfocado en privacidad | Proton Pass | Jurisdicción suiza, gran tier gratis |

| 💼 Laptop de trabajo, quiero que “simplemente funcione” | NordPass | Mejor UX, monitoreo de brechas |

| 🔧 Desarrollador, quiero self-hostear | Padloc | Control total, audita todo |

| 👥 Equipo compartiendo credenciales | Passbolt | Construido para seguridad de equipos |

| 🆓 Sin presupuesto, necesito gratis | Proton Pass | Único tier gratuito realmente ilimitado |

| 🔒 Ya usando ecosistema Proton | Proton Pass | Integración perfecta |

Para la mayoría de lectores: Empieza con Proton Pass. El tier gratuito es muy útil, la jurisdicción suiza es difícil de superar, y los alias de email son un game-changer. Actualiza desde ahí si es necesario.

El Playbook de Migración

Cambiar de gestor de contraseñas suena aterrador. En realidad es sencillo.

Fase 1: Preparación (30 minutos)

Antes de tocar nada:

- Exporta desde LastPass/1Password como CSV

- LastPass: Opciones Avanzadas → Exportar → CSV

- 1Password: Archivo → Exportar → CSV

- Guarda la exportación de forma segura (disco cifrado o ubicación segura)

- Documenta tus cuentas más críticas (banca, email, trabajo)

- Comprueba la fortaleza de tu contraseña maestra en el nuevo servicio

Crítico: Tu exportación CSV contiene cada contraseña en texto plano. Manéjalo con cuidado. Elimínalo inmediatamente después de una importación exitosa. Nunca lo envíes por email ni lo guardes en almacenamiento en la nube.

Fase 2: Importación (15 minutos)

Todo gestor de contraseñas importante de la UE soporta importar desde LastPass y 1Password:

| Proveedor | Método de Importación |

|---|---|

| Proton Pass | Configuración → Importar → Seleccionar LastPass |

| NordPass | Configuración → Importar items → CSV |

| Padloc | Configuración → Importar → CSV |

| Passbolt | Admin → Importar → CSV |

Fase 3: Verificación (1-2 horas)

No te saltes esto.

- Prueba los logins críticos manualmente:

- Email principal

- Banca

- Cuentas de trabajo

- Apps de autenticación de dos factores

- Verifica que las seeds de 2FA se transfirieron correctamente

- Comprueba que las notas seguras se importaron bien

- Actualiza la extensión del navegador al nuevo gestor

Fase 4: Limpieza (30 minutos)

- Elimina el CSV de exportación (de forma segura -vacía la papelera también)

- Elimina la extensión del navegador del viejo gestor de contraseñas

- Considera eliminar la vieja cuenta después de un período de verificación de 30 días

- Actualiza la contraseña maestra si era débil o reutilizada

El Cálculo de Costo Real

“Pero mi gestor de contraseñas actual ya está pagado.”

Hagamos las cuentas.

Costos Directos

| Item | LastPass | Proton Pass |

|---|---|---|

| Costo anual | ~36€/año | 24€/año (o gratis) |

| Tiempo de migración | - | 2-4 horas |

| Curva de aprendizaje | Existente | 1-2 semanas |

Costos de Riesgo

| Riesgo | Probabilidad | Impacto Potencial |

|---|---|---|

| Futura brecha de proveedor de EE.UU. | Media-Alta | Exposición de credenciales, robo de identidad |

| Robo de criptomonedas | Baja (si se almacenó) | Pérdida total de fondos |

| Responsabilidad profesional | Varía | Daño a carrera, exposición legal |

| Acceso legal de EE.UU. a datos | Baja pero no cero | Violación de privacidad, exposición de datos |

La pregunta no es si puedes permitirte cambiar. Es si puedes permitirte otra brecha.

El Costo Oculto de Quedarse

Cada día que te quedas con un proveedor comprometido:

- Tu vieja bóveda está siendo atacada

- Las contraseñas débiles están siendo descifradas

- Los atacantes son pacientes

Si tu contraseña maestra de LastPass era débil (menos de 16 caracteres, basada en palabras del diccionario, reutilizada en otro lugar), asume que tu bóveda eventualmente será descifrada.

Quién Debería Quedarse, Quién Debería Irse

No estoy diciendo que todos deban cambiar inmediatamente. Aquí hay una evaluación honesta:

🚨 Cambia AHORA Si…

| Condición | Nivel de Riesgo | Acción |

|---|---|---|

| Guardaste seeds de crypto en LastPass | 💀 Crítico | Mueve crypto HOY, luego cambia |

| Contraseña maestra < 16 caracteres | 🔴 Alto | Asume comprometido, cambia ASAP |

| Contraseña maestra basada en diccionario | 🔴 Alto | Asume comprometido, cambia ASAP |

| Manejas datos de clientes (abogado, médico) | 🔴 Alto | Riesgo de responsabilidad profesional |

| Trabajas con datos de clientes de la UE | 🟠 Medio-Alto | Preocupación de cumplimiento RGPD |

✅ Puede Esperar Si…

| Condición | Nivel de Riesgo | Notas |

|---|---|---|

| Usas 1Password con Secret Key | 🟢 Menor | Mejor arquitectura, sigue siendo de EE.UU. |

| Contraseña maestra de 20+ caracteres aleatorios | 🟢 Menor | Más difícil de forzar |

| Sin crypto, sin notas sensibles | 🟢 Menor | Objetivo de menor valor |

| Ya cambiaste todas las contraseñas post-brecha | 🟢 Menor | Daño limitado |

Auto-Evaluación Rápida

Responde estas preguntas:

| Pregunta | Sí = Mayor Riesgo |

|---|---|

| ¿Eras usuario de LastPass antes de Dic 2022? | +🔴 |

| ¿Tu contraseña maestra tenía menos de 16 caracteres? | +🔴 |

| ¿Contenía palabras del diccionario? | +🔴 |

| ¿Guardaste frases semilla de crypto? | +💀 |

| ¿Manejas datos confidenciales de clientes? | +🔴 |

| ¿Has cambiado todas las contraseñas desde entonces? | -🟢 |

Puntúate:

- 💀 o 2+ 🔴 = Cambia inmediatamente

- 1 🔴 = Cambia este mes

- Todo 🟢 = Cambia cuando te convenga

La conclusión: Si eras un usuario de LastPass con una contraseña maestra débil y guardaste algo valioso, trata tu bóveda como comprometida. Cambia las contraseñas críticas, luego cambia de proveedor. La pregunta no es “si” tu bóveda será descifrada -es “cuándo”.

El Futuro de la Gestión de Contraseñas

Tres tendencias están remodelando este espacio:

1. Las Passkeys Están Llegando

Apple, Google y Microsoft están impulsando las passkeys -credenciales criptográficas que reemplazan las contraseñas completamente. Sin contraseña maestra que olvidar. Sin bóveda que robar.

El problema: Las passkeys se almacenan en tus dispositivos o en tu cuenta en la nube. Eso significa que Apple/Google todavía tiene una copia. El problema de jurisdicción no desaparece -solo se desplaza.

Proveedores de la UE como Proton están implementando soporte de passkeys con los mismos principios de privacidad. Observa este espacio.

2. Descentralización

Los gestores de contraseñas centralizados son inherentemente riesgosos. La próxima generación podría ser verdaderamente descentralizada -tu bóveda cifrada y distribuida a través de múltiples ubicaciones, sin un único punto de fallo.

3. Presión Regulatoria

La Ley de Mercados Digitales de la UE y las regulaciones de ciberseguridad en evolución están presionando por estándares de seguridad más altos. Las empresas que operan en Europa enfrentan presión creciente para proteger los datos de usuarios -o enfrentar consecuencias.

El cambio filosófico: Los gestores de contraseñas crecieron en una era cuando se asumía que “la nube” era confiable. La última década ha demostrado lo contrario. La próxima generación asumirá la brecha, no la seguridad, como el estado por defecto.

Tomando Acción

Los gestores de contraseñas deberían protegerte, no exponerte.

La brecha de LastPass no fue una casualidad. Fue el resultado predecible de un sistema optimizado para crecimiento sobre seguridad, operando bajo un marco legal que no prioriza la privacidad del usuario.

Las alternativas europeas existen. Son suficientemente buenas. En muchos casos, son mejores. El costo de cambio son unas pocas horas de tu tiempo.

El costo de no cambiar es todo lo que hay en tu bóveda -eventualmente.

Haz el cambio. Hazlo este fin de semana.

Próximos pasos:

- Mejores Gestores de Contraseñas de la UE Comparados - Comparación detallada de todas las opciones

- Por Qué Importa el Software de la UE - La imagen más amplia

- Kit de Cumplimiento RGPD - Stack completo de privacidad

- Todas las Alternativas de Gestores de Contraseñas - Explora opciones de la UE

Este análisis representa la investigación y perspectiva del autor. Siempre evalúa tu modelo de amenazas específico y requisitos al elegir herramientas de seguridad.